08 de MAIO

O que é um cofre de senhas e como proteger a sua empresa de fraudes

Filtro de Categorias

08 de MAIO

O que é um cofre de senhas e como proteger a sua empresa de fraudes

17 de ABRIL

Além do Firewall: como proteger sua marca contra fraudes digitais

10 de ABRIL

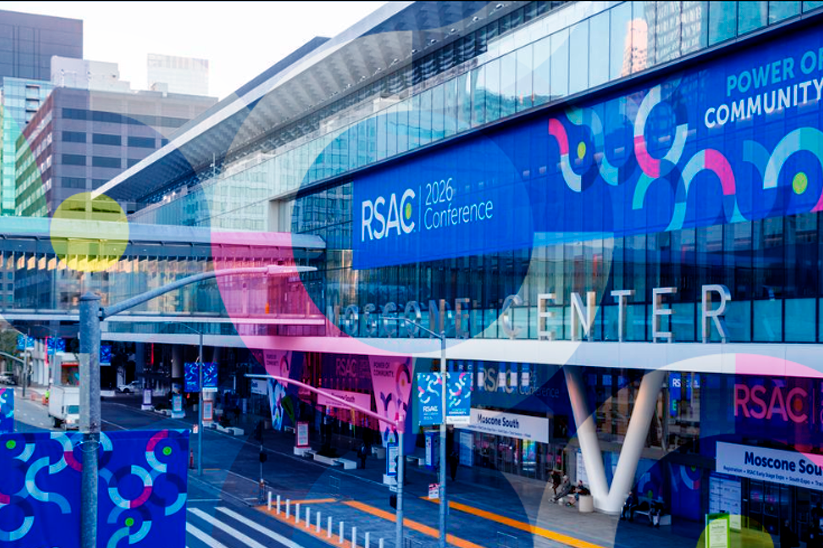

O futuro da cibersegurança: insights da Integrasul na RSA Conference 2026

17 de MARÇO

SecOps Summit 2026: protagonismo e inovação em cibersegurança proativa

13 de FEVEREIRO

Phishing: quais são os tipos e como identificar

06 de FEVEREIRO

Como identificar deepfakes em fraudes corporativas?

23 de JANEIRO

Da senha fácil ao uso do MFA: políticas, cultura e cibersegurança

09 de JANEIRO

Tendências em Cibersegurança para 2026: saiba onde investir e quais são os principais pontos de atenção

31 de DEZEMBRO de 2025

O cibercrime no Brasil em 2025: os ataques que mais chamaram a atenção no país

19 de DEZEMBRO de 2025

Está com dúvida em qual caminho seguir? CIS Controls é a resposta

28 de NOVEMBRO de 2025

Black Friday: como proteger seu e-commerce de fraudes

07 de NOVEMBRO de 2025

Como proteger as empresas da ameaça dos perfis falsos e deepfakes

24 de OUTUBRO de 2025

Destaques do 11º Security Day e as estratégias que estão por vir

10 de OUTUBRO de 2025

Como proteger a tecnologia operacional de ataques cibernéticos?

19 de SETEMBRO de 2025

Por que monitorar a dark web é essencial para a cibersegurança das empresas?

05 de SETEMBRO de 2025

Pentest: como testar se sua empresa está protegida contra o risco cibernético

Assine a nossa newslettere receba as novidades da Integrasul em seu e-mail.